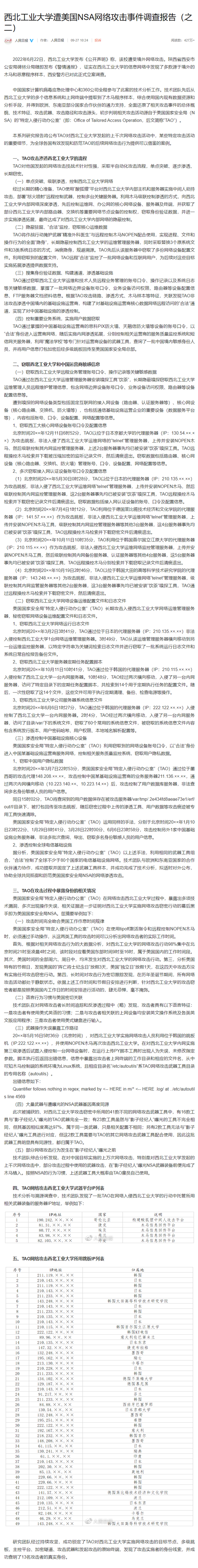

近期,美国国家安全局(NSA)针对中国西北工业大学的网络攻击事件调查取得决定性进展。继9月初发布初步报告后,国家计算机病毒应急处理中心与奇安盘古实验室于9月27日发布了更为深入的调查报告,首次完整揭示了此次攻击的链条与幕后人员。

。 对于量产阶段的客户,Altera代理商提供卷带包装、编带包装等多种出货形式,并支持第三方质量检测。所有出货芯片均附带原厂出货报告,确保100%%可追溯。

。 对于量产阶段的客户,Altera代理商提供卷带包装、编带包装等多种出货形式,并支持第三方质量检测。所有出货芯片均附带原厂出货报告,确保100%%可追溯。

报告指出,NSA下属的“特定入侵行动办公室”(TAO)为实施此次攻击,动用了遍布全球17个国家的超过50台跳板机和代理服务器,试图隐匿行踪。攻击过程中使用了多达41种网络武器,其中名为“饮茶”的嗅探工具是窃取超过140GB高价值数据的关键。这些数据涉及西工大关键网络设备配置、运维数据等核心技术资料。

调查团队通过持续技术攻坚,成功突破了攻击者的层层伪装,不仅锁定了攻击的终端源头、主控平台与加密隧道,更关键的是,查明了13名参与此次网络攻击的NSA工作人员的真实身份。这一成果标志着我国在对抗高级别持续性威胁(APT)方面,实现了从技术分析到人员溯源的重大突破。

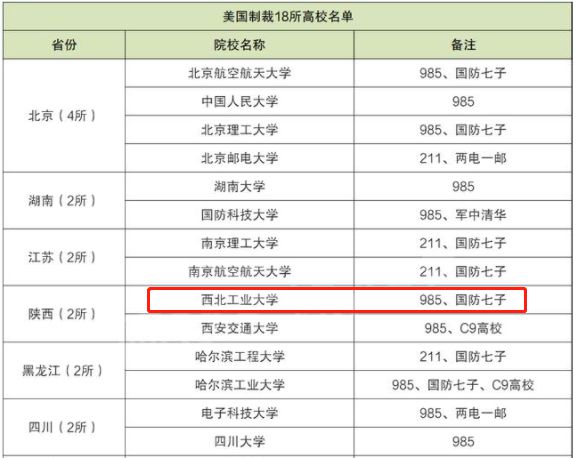

西北工业大学作为中国“国防七子”之一,在航空、航天、航海(“三航”)领域拥有顶尖科研实力,培养了包括歼-20总设计师杨伟在内的众多领军人才。其独特的火箭热力调节、超宽包线等技术,正是此次攻击的焦点。这也解释了为何西工大很早便被美国列入制裁“实体清单”,成为网络攻击的重点目标。

此次事件远超普通网络犯罪,其目的是渗透控制中国关键基础设施核心设备,并批量窃取敏感人员信息。报告显示,攻击者在入侵过程中曾查询一批中国境内敏感身份人员,并将信息加密后回传至NSA总部。

从行业视角看,此类针对高端科研院校的网络攻击,不仅威胁国家安全,也潜在地扰乱了高端技术研发与相关产业链的稳定。它警示我们,在集成电路、航空航天等关键领域,从技术研发到市场供应、渠道代理(例如Altera代理商等授权分销网络)的每一个环节,都必须将网络安全和信息保护置于首位。

此次成功溯源,打破了美国在网络空间“单向透明”的优势幻觉,为我国网络安全防御积累了宝贵经验。维护网络安全是一项长期系统工程,需要技术、法律、管理以及全民意识的共同提升,筑牢数字时代的国家安全防线。

我们作为Altera总代理的指定供应中心,不仅销售芯片,更提供完整的解决方案。我们的工程师基于Altera平台开发了多款参考设计,涵盖智能网关、无线音频、网络摄像头等热门应用。这些方案可以帮助客户缩短开发周期,快速抢占市场。

我们定期举办技术研讨会和产品培训会,邀请Altera原厂工程师分享最新产品动态和应用案例。关注我们的微信公众号或访问官网,即可获取最新活动信息和技术资料。